2019 年是 5G 元年,这是业内公认的说法。

随着智能手机市场的竞争加剧、创新疲软,今年的智能手机难以避免地面临着持续下滑的局面——那么 5G,则自然成了各玩家的救命稻草。

上个月,华为、小米、三星陆续发布了旗下的 5G 手机,为今年的 5G 手机商用率先做了表率,也为消费者及投资者带来了信心。高速率、低时延、大容量的优势,也让 5G 在VR、AR、车联网、工业物联网、农业物联网、智慧码头、智慧城市、医疗健康等领域逐渐展露真正实力。

但与此同时,安全问题却仍是重中之重的焦点。

日前,多名学者就在一篇论文中宣布,他们在 4G 和 5G 网络中发现了三个新的安全漏洞:攻击者可以利用这些漏洞拦截呼叫并跟踪手机用户的位置!——据称,这是首次被发现的能同时影响 4G 与 5G 标准的漏洞。

5G 标准提供了更好的安全性,但尽管如此,研究人员称他们的攻击还是可以击败这些保护机制。该论文的合著者之一 Syed Rafiul Hussain 就在邮件中表示:“任何对手机呼叫协议有所了解的人都可以实施这种攻击。”

漏洞攻击波及范围极广

这篇论文详细介绍了这些攻击。

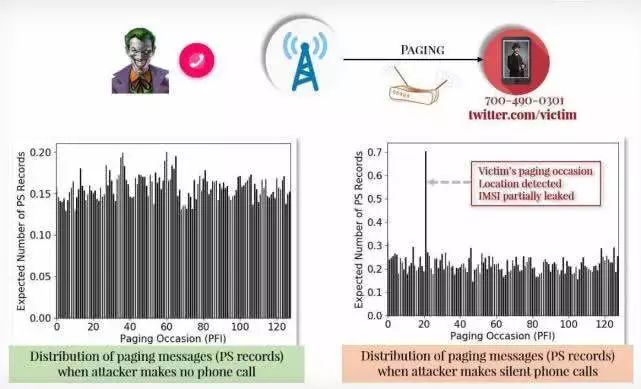

首先是 Torpedo 攻击,它利用了运营商在呼叫或短信通过之前用来通知手机的传呼协议中的一个弱点。研究人员称,在短时间内快速拨打和取消电话可以触发寻呼消息,而不会向目标设备发出来电通知,攻击者可以利用这一点来跟踪受害者的位置。此外,掌握受害者的寻呼时机还可以让攻击者劫持寻呼信道,并通过Amber 警报等欺骗消息阻止消息通知或拒绝寻呼消息。

Torpedo 攻击还为这两种攻击提供了便利:

Piercer 攻击——攻击者可以用其来确定 4G 网络上国际移动用户的身份(IMSI);

IMSI-Cracking 攻击——可以在 4G 和 5G 网络中暴力攻击 IMSI 号码,虽然在这两种网络中 IMSI 号码都是加密的。

据 Hussain 说,美国四大运营商——美国电话电报公司(AT&T)、威瑞森(Verizon)、Sprint 和 T-Mobile 都会受到 Torpedo 攻击的影响,通过价格仅为 200 美元的无线电设备就能轻易实现。

Torpedo 攻击——通过寻呼 mEssage DistributiOn 进行攻击。

不过,美国四大运营商尚未对此置评。

Hussain 表示,鉴于这些攻击方式利用了 4G 和 5G 标准的安全漏洞,因此美国以外的所有手机网络也都会受到波及。他还表示,为了不透露这些攻击的性质,研究人员不会发布这些漏洞的验证代码。

5G 可否拯救漏洞问题?

一直以来,黑客都喜欢利用信息系统中的漏洞来劫持网络路由呼叫和消息,而上诉论文中提及的这一攻击则是最新的手机网络入侵方式。所以说,存在这种拦截呼叫和短信漏洞的手机网络,需要面临着比去年更为严格的审查。

虽然 4G 本应更安全,但结果已表明它与 3G 一样脆弱。而 5G 本应修复了许多的拦截功能,但欧洲数据安全机构警告称,5G 同样存在类似的漏洞。

Hussain说,“Torpedo 攻击是最为关键的漏洞,因为它会引发其他一系列的漏洞。”为此,Hussain 已经向 GSMA(移动运营商的行业机构)报告了这些漏洞,但其发言人拒绝对此发表评论,也没有任何回应——所以目前,尚不清楚这些漏洞何时才能得到修复。

此外值得一提的是,恰好在一年前,Hussain 等人也曾发布过论文《4G LTE中的十大漏洞》——这些漏洞可以通过模拟现有用户的身份发起数十种攻击方式,而彼时,其所在的研究团队就针对这些漏洞成功开发出一款名为 LTEInspector 的测试框架,很好地解决了漏洞影响。

有趣的是,文中当时也对 5G 给予了很高的期望,并对“5G 可否拯救漏洞问题?”提出了思考。现在事实也证明,目前的 5G 还不成熟,因此,“5G 做不了救世主,漏洞问题也不可小觑。”

“停止 5G 的纸上谈兵吧”

对于此番披露的漏洞风险,网友们对此也发表了自己的看法。

评论一:

我很希望人们停止使用所有“数字与G”的移动标准。

实际上 5G 技术的商业部署还不明朗,如今主要还是纸上谈兵,还有很多技术和实践细节需要制定。尽管这个话题现在很热,但是实际上经讨论的部署都是很小的微蜂窝网络,大小其实与超大的 Wifi 热点相似,已经部署完成的 LTE-Advanced 具有额外的信道和 MIMO。

除此之外,5G 标准尚未最终确定。我们仍然坚定地站在 4G 时代,而美国 LTE 的覆盖率甚至还没有 100% 饱和,更不用说 LTE-Advanced 了。

评论二:

大多数人都认为你的手机很容易与任何无线电基站通话。试着想象如果你必须对网络上的每个站点进行身份验证和授权,情况会怎样?

确实,任何在无线电网络以及使用无线电协议的人都可以攻击你的手机,当然这些人的这种做法也违反了很多法律法规。

-

5G

+关注

关注

1360文章

48851浏览量

576752 -

安全漏洞

+关注

关注

0文章

152浏览量

16970

原文标题:5G会是安全漏洞的“救世主”吗?

文章出处:【微信号:mcuworld,微信公众号:嵌入式资讯精选】欢迎添加关注!文章转载请注明出处。

发布评论请先 登录

IBM调研报告:13%的企业曾遭遇AI模型或AI应用的安全漏洞 绝大多数缺乏完善的访问控制管理

5G RedCap是什么

热门5G路由器参数对比,华为智选Brovi 5G CPE 5 VS SUNCOMM SDX75

如何维护i.MX6ULL的安全内核?

如何利用iptables修复安全漏洞

微软Outlook曝高危安全漏洞

对称加密技术有哪些常见的安全漏洞?

十二部门印发5G规模化方案 十二部门开展5G安全锻造

物联网系统的安全漏洞分析

如何使用 IOTA?分析安全漏洞的连接尝试

漏洞扫描的主要功能是什么

揭秘:顶坚5G防爆手机如何为高危环境的安全作业保驾护航

5G或将成为安全漏洞的“救世主”

5G或将成为安全漏洞的“救世主”

评论