全文共计700字,预计阅读3分钟

在当前网络威胁日益频繁的背景下,企业迫切需要一种高效、智能的安全监测工具。本文深入介绍了 IOTA在网络威胁识别中的实际应用价值。通过实时监控 TCP连接、检测异常端口以及分析 SSL/TLS加密强度,IOTA能帮助企业快速识别潜在风险来源,并在攻击发生前及时响应。无论是边缘节点、分支机构,还是数据中心核心网络,IOTA都能提供精准的流量数据分析与安全决策支持,助力企业构建更具韧性的防护体系。

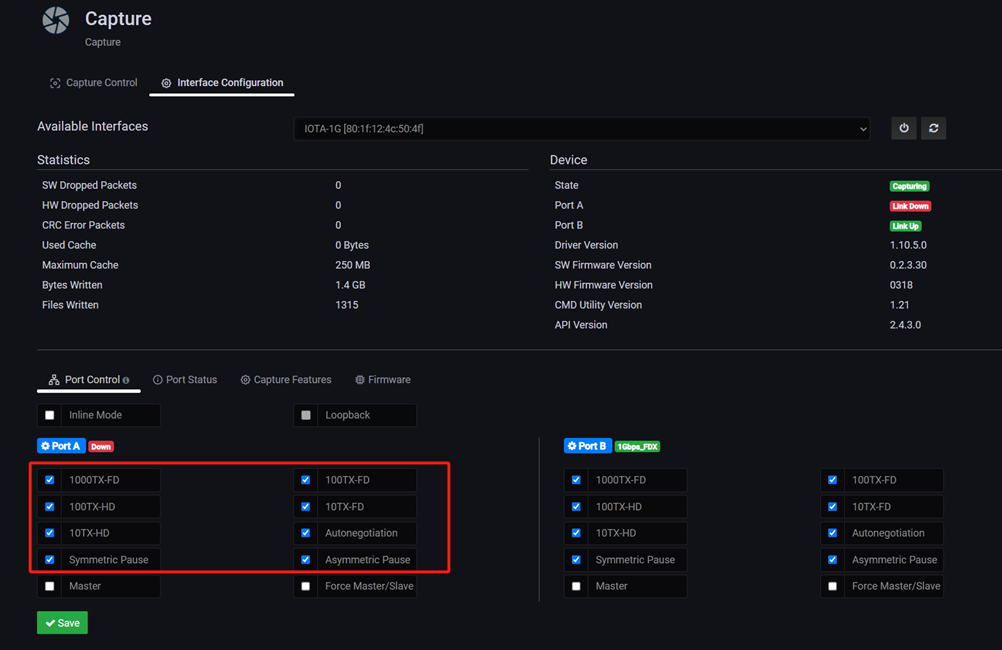

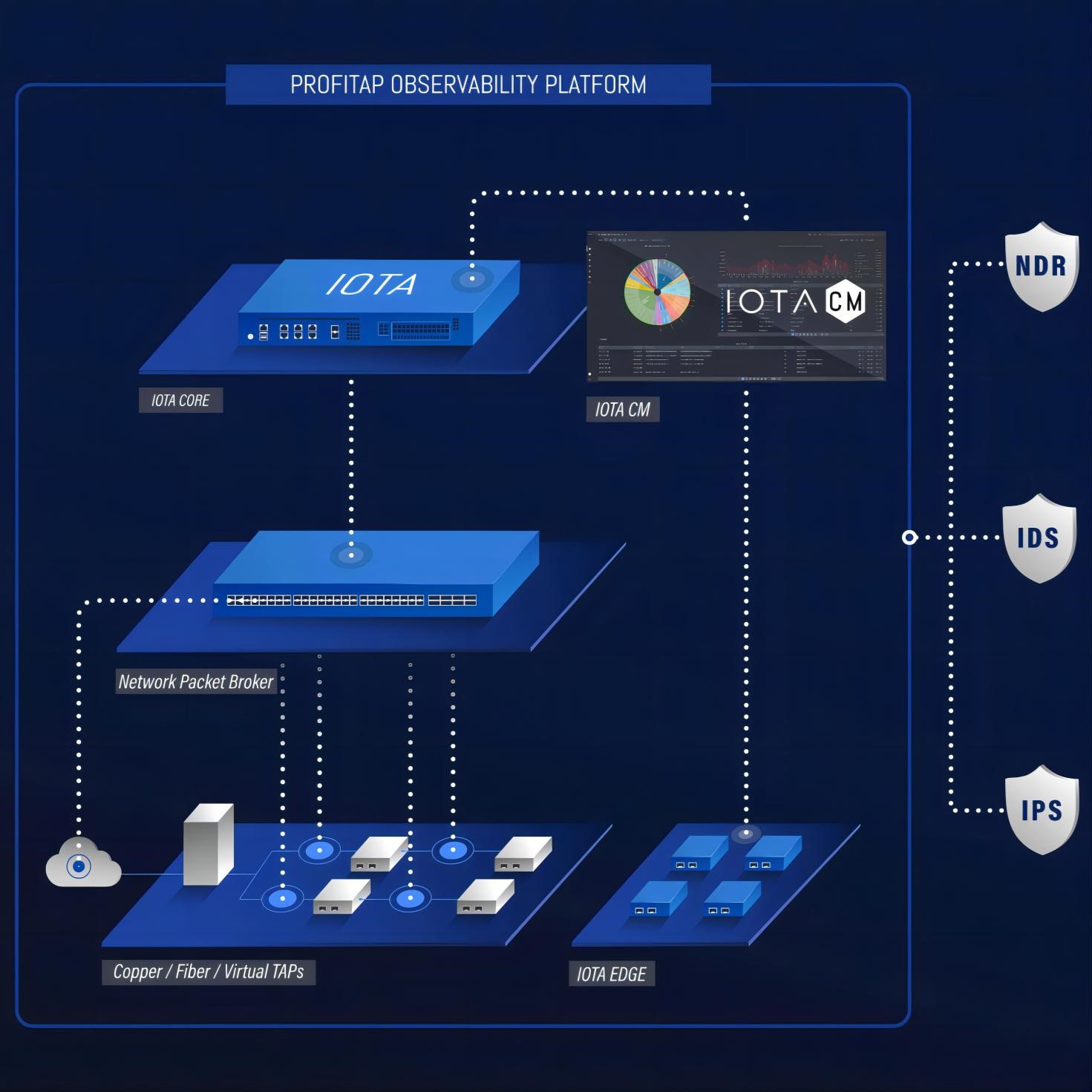

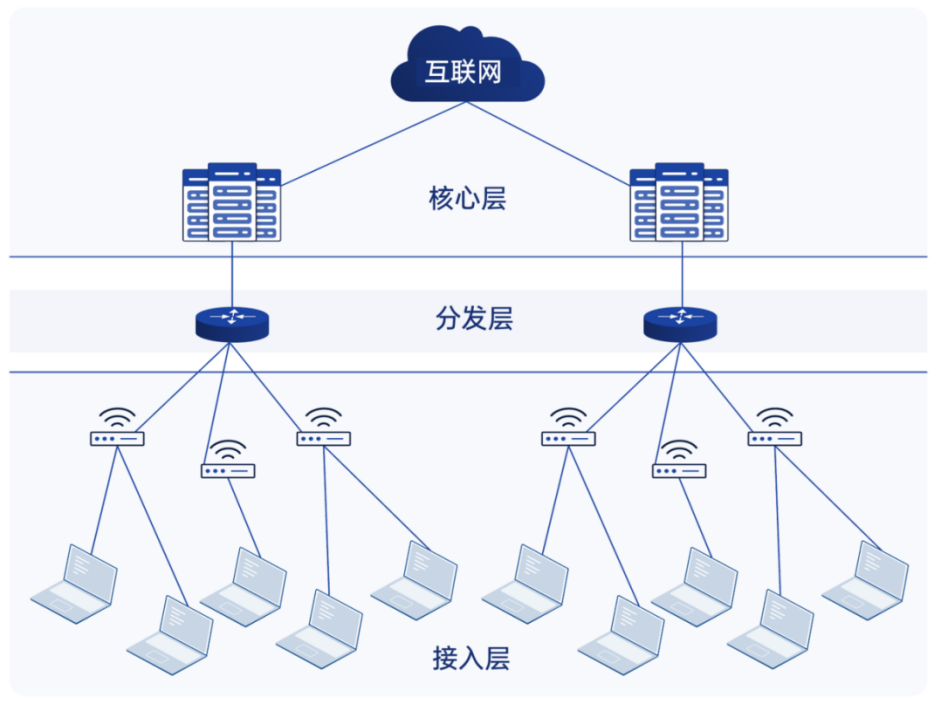

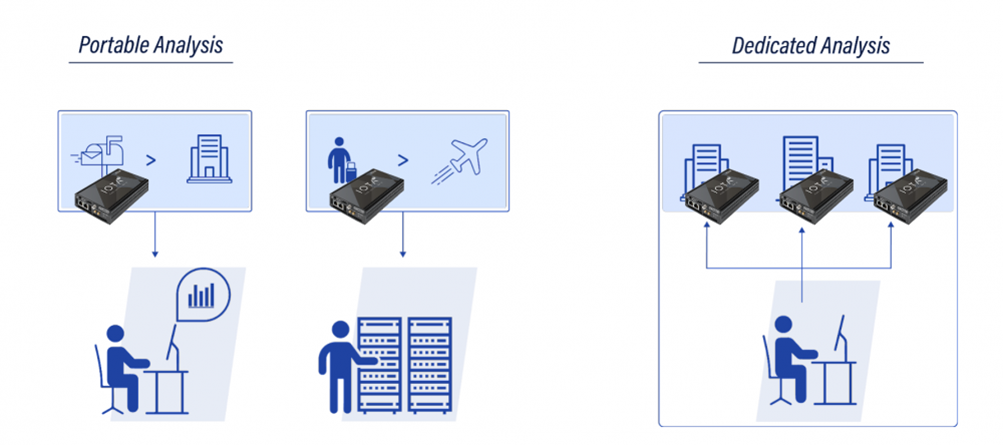

IOTA简介:IOTA是一款功能强大的网络捕获和分析解决方案,适用于边缘和核心网络。IOTA系列包括便携式 EDGE型号、高速 CORE型号和 IOTA CM集中设备管理系统。IOTA解决方案可为分支机构、中小企业和核心网络(如数据中心)提供快速高效的网络分析和故障排除功能。

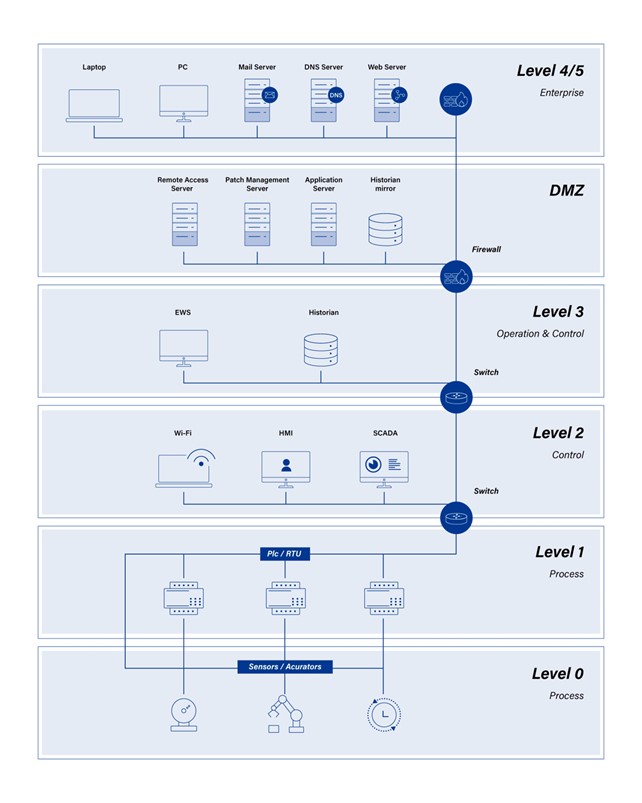

该工作流程展示了艾体宝的 IOTA解决方案如何加强关键网络安全。在网络安全威胁不断的今天,监控和保护网络流量对任何企业都至关重要。

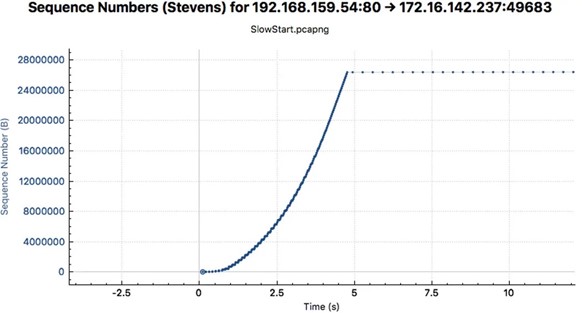

通过 TCP分析识别漏洞

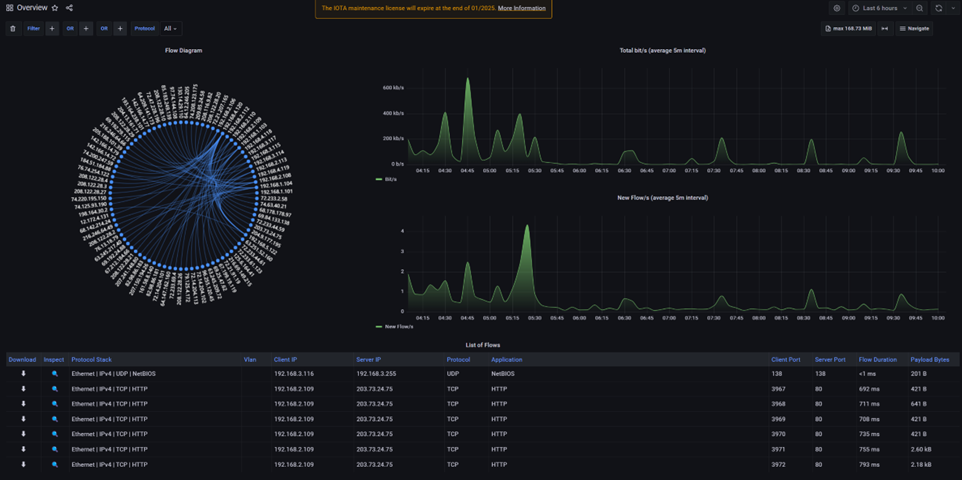

IOTA可帮助跟踪进入网络的 TCP连接。使用 TCP分析仪表板有助于识别和分析这些连接。通过将目标 IP地址设置为防火墙的外部 IP,您可以查看通过防火墙移动的所有 TCP连接,这对于发现潜在的未授权访问企图至关重要。

重要的是要识别意外的开放端口,特别是 8080端口,在我们的分析场景中,它不应该处于活动状态。确定不必要的开放端口后,下一步就是更新防火墙规则,阻止不必要的访问,确保更严密的安全边界。

增强加密安全: SSL/TLS概述

除了监控 TCP连接,IOTA还可以分析 SSL/TLS连接。通过使用 SSL/TLS概述工具,他展示了网络工程师如何快速找出网络中的弱加密密码。例如,我们发现智能灯泡等物联网设备在 HTTPS通信中使用了薄弱的密码,从而带来了潜在风险。

通过深入研究服务器的详细信息,IOTA可以发现使用弱加密的设备、其地理位置、DNS名称和相关 IP地址。网络管理员可以利用这些信息隔离和解决漏洞,在所有设备上执行强加密标准。

IOTA是一款功能强大的工具,可帮助网络工程师保持对入站连接和加密实践的控制。通过识别开放端口和弱 SSL/TLS密码,IOTA允许管理员主动加强网络防御,防止未经授权的访问和弱加密实践。利用 IOTA的综合流量分析工具,在威胁造成破坏之前将其化解,从而确保安全。

审核编辑 黄宇

-

网络安全

+关注

关注

11文章

3364浏览量

61701 -

Iota

+关注

关注

0文章

33浏览量

8632

发布评论请先 登录

OT网络流量分析的突破口:IOTA助力安全与效率双提升

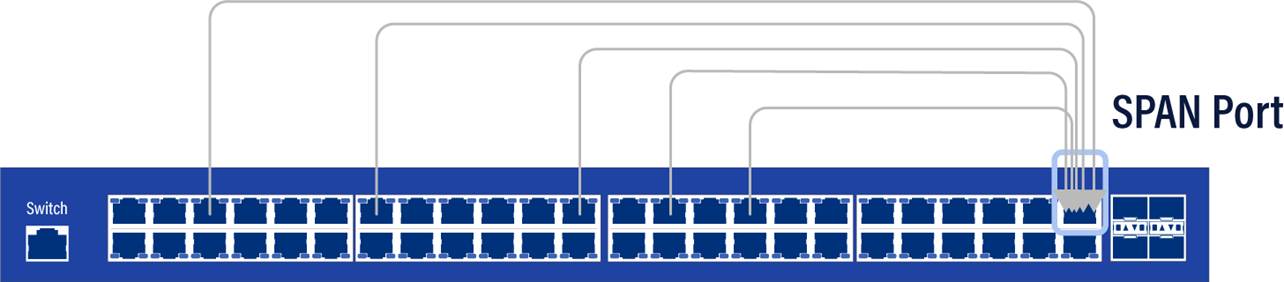

艾体宝洞察 SPAN?端口VS.网络 TAP :哪种才是最佳流量监控方案?

艾体宝干货 深度防御策略:构建USB安全防线的五大核心层次

艾体宝方案 全面提升API安全:AccuKnox 接口漏洞预防与修复

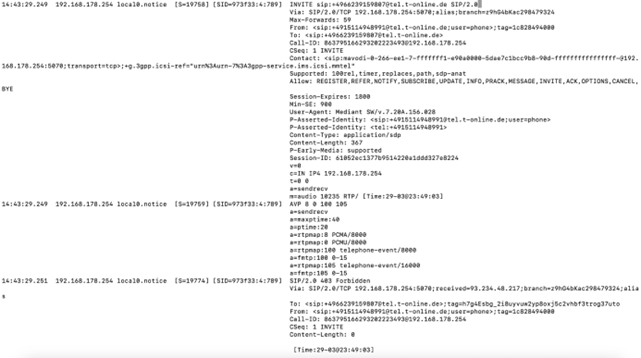

VoIP?网络排障新思路:从日志到 IOTA?分析

艾体宝与Kubernetes原生数据平台AppsCode达成合作

艾体宝干货 使用TAP和NPB安全监控OT网络:基于普渡模型的方法

活动回顾 艾体宝 开源软件供应链安全的最佳实践 线下研讨会圆满落幕!

艾体宝干货 如何使用 IOTA?解决网络电话(VoIP)质量问题

如何使用 IOTA?分析安全漏洞的连接尝试

艾体宝干货 OIDA之四:掌握数据包分析-分析的艺术

艾体宝干货 IOTA实战:如何精准识别网络风险

艾体宝干货 IOTA实战:如何精准识别网络风险

评论