您是否在数据包分析中遇到了挑战?专业人员经常发现自己对错综复杂的数据包分析束手无策。OIDA方法(观察、识别、剖析、分析)可用于更好地应对这一挑战。这种方法旨在简化数据包分析流程,使新手更容易掌握,同时提高经验丰富的分析人员的效率。

OIDA方法系列文章主要包含四个部分,分别是观察、识别、剖析和分析。本文是该系列的第一部分。

一、什么是 OIDA?

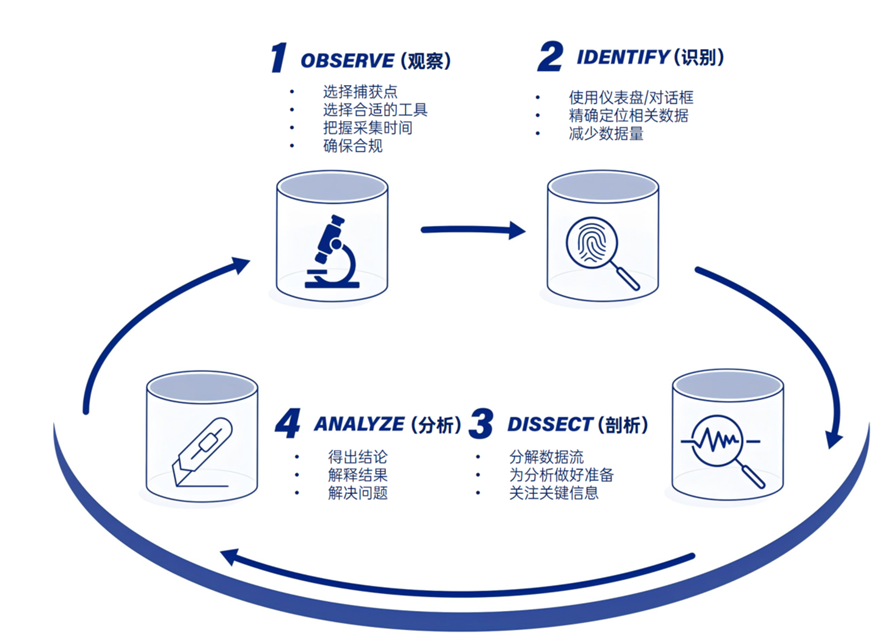

OIDA代表一个四步流程,旨在指导分析人员完成数据包分析之旅:

观察: 在正确的时间和地点捕获正确的数据。

识别: 精确定位捕获数据中的相关信息。

剖析:分解已识别的数据进行详细检查。

分析: 从分解的信息中得出有意义的结论。

虽然每个步骤都至关重要,但本文重点关注基础性的第一步:观察。该步骤为后续所有分析奠定了基础,并能显著影响结果的质量。

二、学会观察

数据包分析中的观察不仅仅是捕获或接收数据,而是一个需要精心规划和执行的战略过程。

1、确定目标

在开始数据包捕获之前,必须明确定义目标。无论是排除特定应用程序的故障、调查安全事件还是了解整体网络性能,目标都会指导从捕获位置到持续时间的整个观察策略。

2、选择最佳捕获点

网络流量流经许多点,选择正确的捕获点至关重要。要分析两台服务器之间的流量,理想的捕获点是所有相关流量都能看到,而不会被无关数据淹没。了解网络拓扑结构是做出这一决定的关键。如果接收现有流量,还应确保能看到所有相关流量。因此,还应该询问网络图。

3、把握捕获时机

有些网络问题具有间歇性或时间敏感性。在正确的时间进行观察,是捕捉到问题还是完全错过问题的关键。这可能需要在高峰时段安排捕获,或设置触发器,在满足特定条件时开始捕获。此外,有些问题可能需要长期监控才能获得足够的信息来发现。性能分析也是如此,在性能分析中,长期捕获往往有利于获取更多的历史数据。

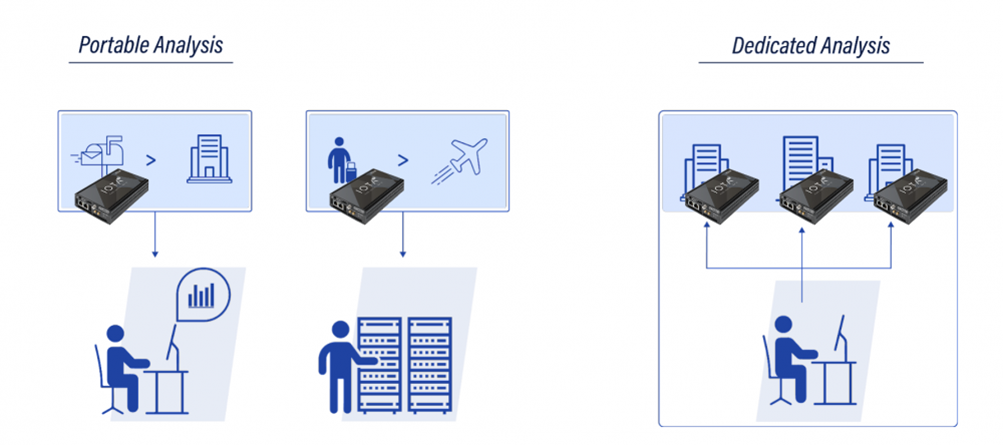

4、选择正确的工具

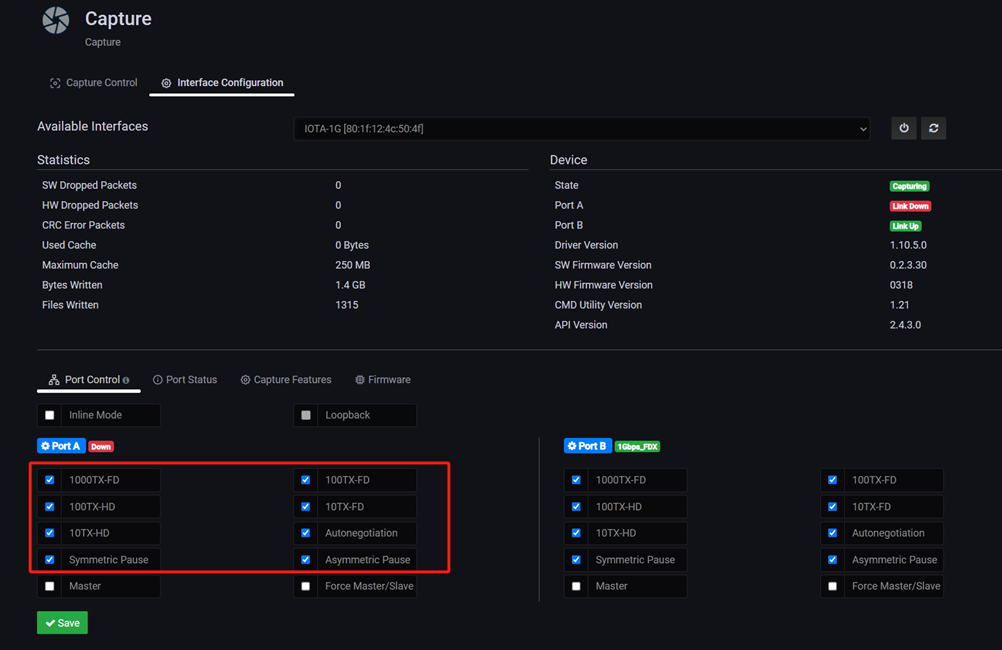

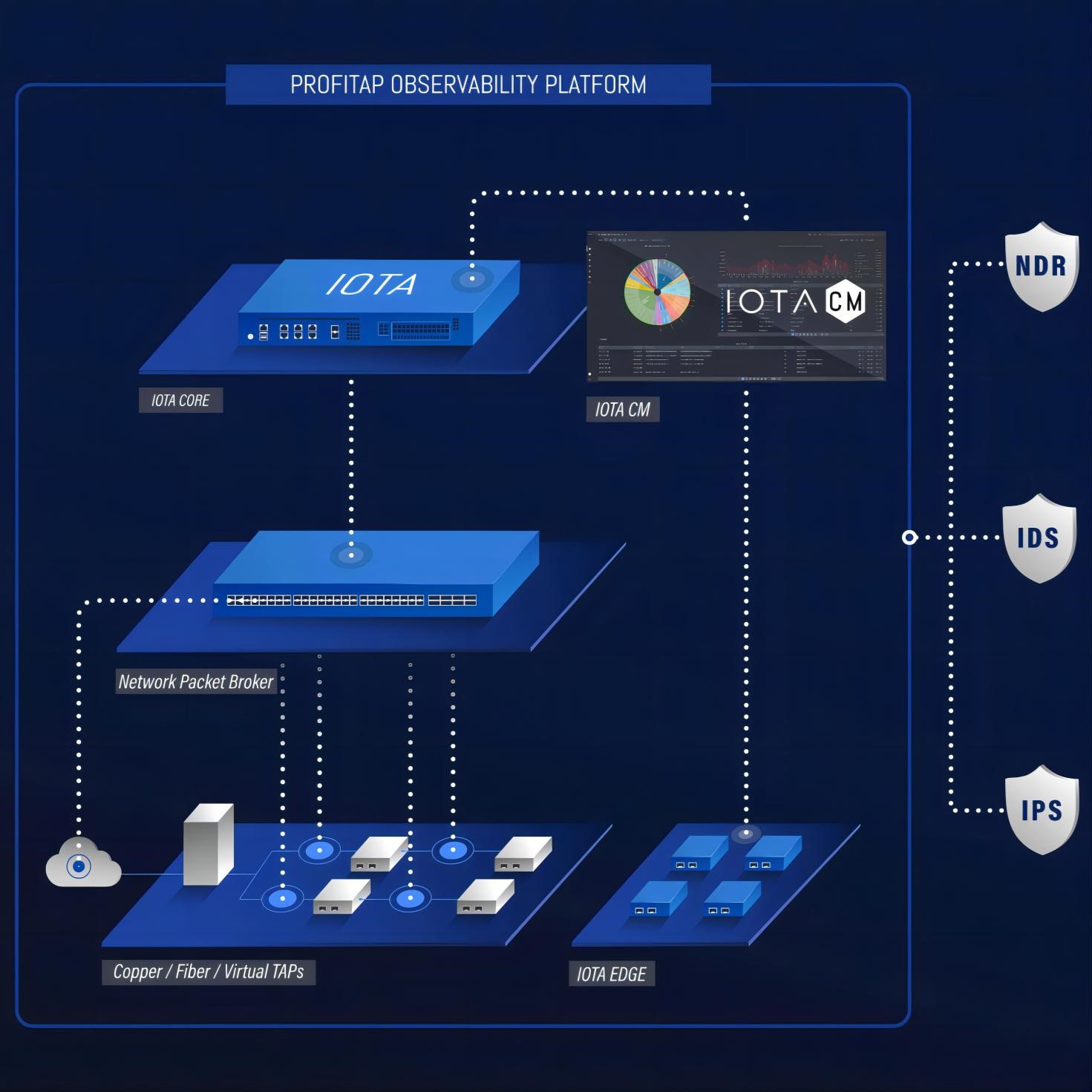

虽然 Wireshark是一款功能强大且广受欢迎的数据包分析工具,但它并不总是适用于所有情况。Profitap的 IOTA等设备可提供流量捕获、板载分析和实时洞察,这在某些情况下是非常宝贵的。IOTA 能够提供网络流量的即时可见性,是正确工具如何加强 OIDA观察阶段的例证。以下将探讨这一关键步骤的核心要素。

5、确保符合法律和道德规范

在开始数据包捕获之前,必须确保必要的权限到位,并遵守所有相关法律和公司政策。在许多司法管辖区,未经同意捕获某些类型的数据可能是非法的。在观察过程中,应始终优先考虑道德因素。

6、获取足够的数据

捕获足够的数据是进行深入分析的关键,尽管避免过多的数据捕获同样重要。这通常需要平衡捕获持续时间、缓冲区大小和数据管理技术。延长捕获时间或增加缓冲区大小可以提供更全面的数据,但可能导致文件过大或系统无法跟上,从而导致数据丢失。

为应对这一挑战,可以实施循环捕获缓冲区。这种技术涉及创建多个固定大小或持续时间的捕获文件,当前文件达到限制时,自动开始新的文件。

持续捕获数据而不会创建难以管理的大文件。

即使需要丢弃旧数据,也能保留最新数据。

通过处理更小、更易管理的文件大小,简化捕获后的分析。

降低因系统资源限制导致的数据丢失风险。

关键在于找到全面数据收集与高效数据管理之间的平衡,并根据具体的分析任务量身定制方法。

7、记录过程

在观察和捕获过程中进行记录至关重要。记录时间、地点、捕获持续时间以及任何相关的网络条件,为 OIDA方法的后续步骤,特别是在分析阶段,提供了宝贵的信息。

三、结论

掌握观察的艺术为成功的数据包分析奠定基础。分析的质量取决于捕获的数据质量。精心规划和执行观察策略可以使 OIDA的后续步骤——识别、剖析和分析——更加简单和有效。

显然,这个过程是迭代的。初次尝试可能无法清晰显示问题,需要重新捕获。然而,这个过程旨在解决所有痛点,确保第一步就能捕获相关信息。

本文是系列文章的第一部分,后续文章将深入探讨 OIDA的“识别”、“剖析”和“分析”阶段。

四、OIDA观察清单

你是否明确定义了要调查的问题或场景?

你是否确定了在网络中捕获相关流量的最佳位置?

你是否选择了适合需求的数据包捕获工具(如 Wireshark、tcpdump、Profitap IOTA)?

你是否确定了捕获相关流量的最佳时间窗口?

你是否拥有在该网络上捕获流量的必要权限?

你是否配置了捕获过滤器以关注相关流量(如适用)?

你的捕获缓冲区大小是否适当?

你是否确保有足够的存储空间存储预期的捕获文件大小?

你的捕获设备的时钟是否同步,以确保准确的时间戳?

你是否准备好记录捕获的详细信息(时间、地点、持续时间、网络条件)?

审核编辑 黄宇

-

数据包

+关注

关注

0文章

269浏览量

25048

发布评论请先 登录

艾体宝干货 IOTA实战:如何精准识别网络风险

为UART、MCXA142实现ISP通信的主机端,发送Ping数据包并收到预期的响应,发送和接收数据包的典型顺序是什么?

艾体宝方案 全面提升API安全:AccuKnox 接口漏洞预防与修复

艾体宝与Kubernetes原生数据平台AppsCode达成合作

mtu配置步骤详解 mtu与数据包丢失的关系

活动回顾 艾体宝 开源软件供应链安全的最佳实践 线下研讨会圆满落幕!

艾体宝干货 如何使用 IOTA?解决网络电话(VoIP)质量问题

艾体宝干货 OIDA之一:掌握数据包分析-学会观察

艾体宝干货 OIDA之一:掌握数据包分析-学会观察

评论