随着各高校的开学,Silent Librarian 黑客组织增加了鱼叉式网络钓鱼攻击。显然,他们的目标很明确。

Silent Librarian是一个来自伊朗的黑客组织,也被称为 TA407和COBALT DICKENS。据研究人员称,恶意活动已经持续了近两年,但是在COVID-19封锁之后,随着学生和学校的工作人员回归,该组织的攻击又出现了激增。

事实上,2018年3月,美国司法部起诉9名伊朗公民,称他们以大学为目标窃取敏感的研究记录。从那时起,该组织已走向全球,其活动至今仍在进行。

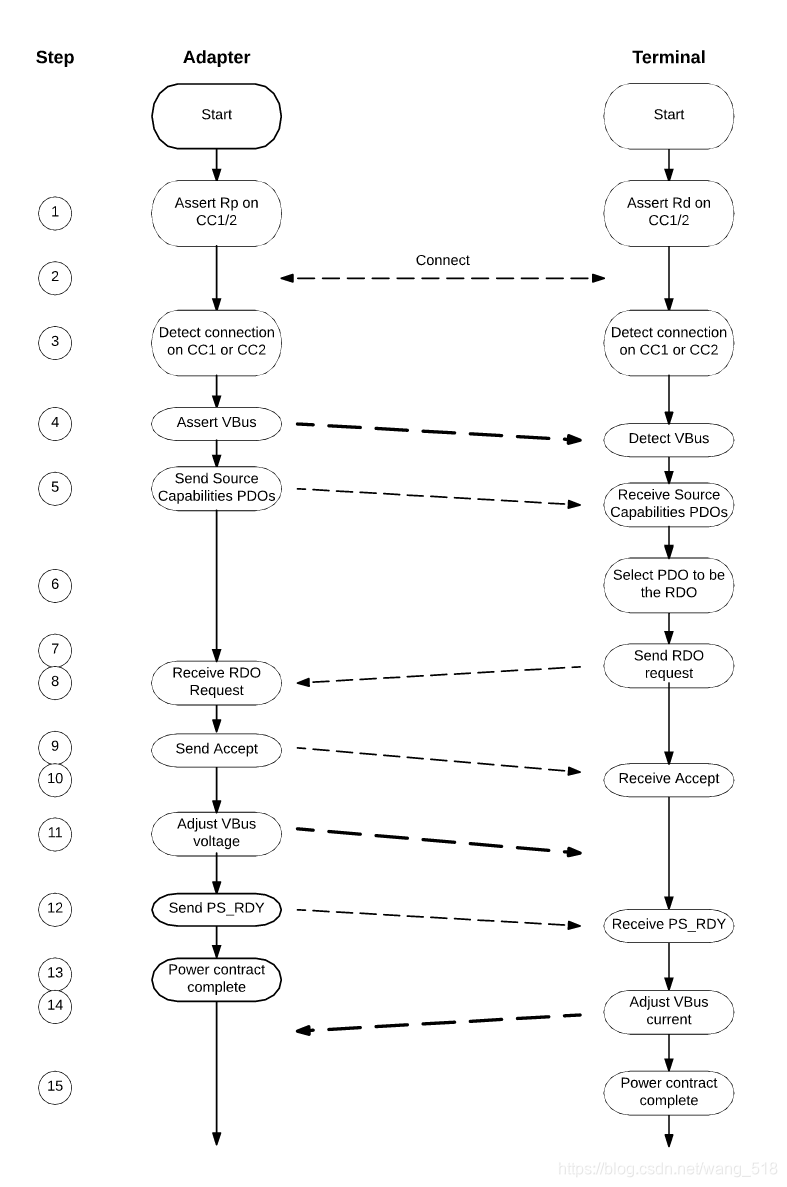

Silent Librarian通过注册与学校(大学)相似的顶级域名(TLD)来运作。该小组会先分发一些钓鱼文件,包含将受害者定向到克隆的大学登录门户的链接或HTML附件。这些虚假的门户网站做得非常逼真。通过查看该小组运营的某些站点,可以发现其中许多站点的登录页面是从原始大学站点克隆的,目的就是诱骗用户提供其登录凭据。

钓鱼网站涉及的大学包含了

Victoria University (维多利亚大学 )

Universiteit Utrecht

Stony brook University

The University of Bristol

University of Cambridge(剑桥大学)

The University of Toronto(多伦多大学)

Glasgow Caledonian University

The University of Adelaide Library

伪造和真实的阿德莱德大学网站

尽管该组织使用Cloudflare进行了行踪掩盖,但研究人员仍能够发现一些这些网站是由伊朗本地托管公司提供支持的。而这可能是因为美国对伊朗实施制裁,这使得与欧洲、美国与伊朗公司打交道几乎成为不可能。选择使用伊朗本地托管公司,被发现的可能性较小。

伊朗的黑客组织一直在不断地提升水平,去年3月,微软查获伊朗黑客使用的99个网络钓鱼网站,今年2月,研究人员发现了“Fox Kitten Campaign”,其中一个伊朗APT组织被发现入侵虚拟专用网服务器以安装后门程序,上个月,一个长达六年的名为Rampant Kitten的活动也被揭露。

伊朗的行动,还在继续。

责编AJX

-

网络安全

+关注

关注

11文章

3365浏览量

61711 -

黑客

+关注

关注

3文章

284浏览量

22506 -

网络攻击

+关注

关注

0文章

331浏览量

23920

发布评论请先 登录

“全国高校信创研学”走进RT-Thread:探寻国产操作系统硬核实力担当,如何培养“懂技术、能实战”的生力军

AUCA海外高校联盟师生代表团参访智行者科技

开放原子与北京高校探索开源人才培养新路径

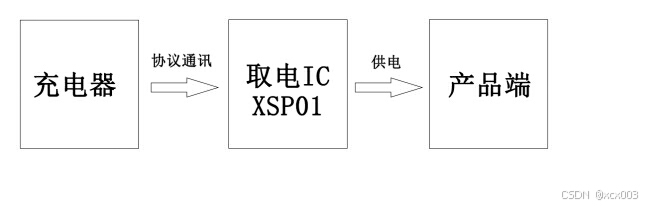

FS8024A USB PD协议SINK端诱骗取电芯片数据手册

FS8023 USB 的 PD和QC 快充协议电压诱骗控制器数据手册

FS313B USB 的 PD和QC快充协议电压诱骗控制器数据手册

QC/PD/FCP/AFC快充协议,快充电压诱骗芯片 - PD和QC快充电压诱骗芯片

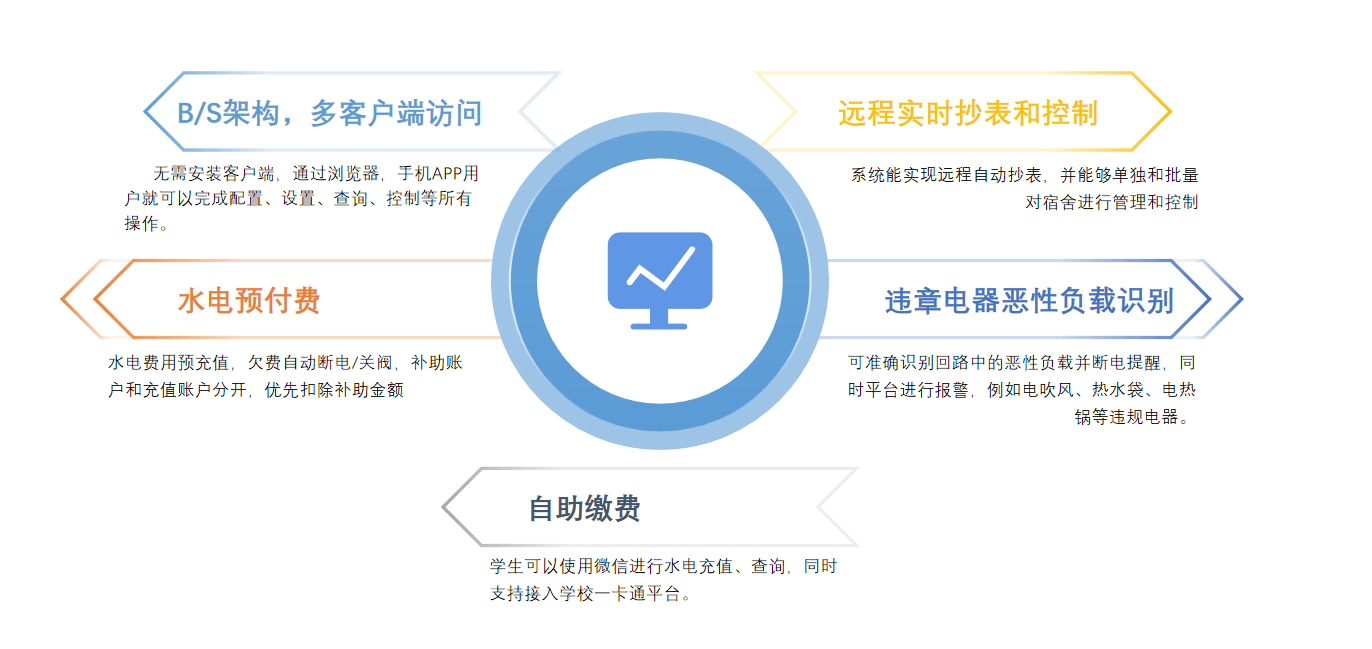

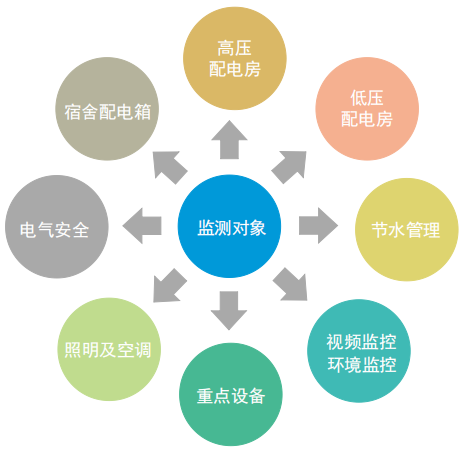

高校宿舍为什么要改革?如何让高校宿舍收费更智能化?

方案拆解展示 | 纳祥科技DP/mini dp/HDMI /DVI/TYPE-C 诱骗器方案

高校如何搭建智能水电管理系统?安科瑞智能水电系统,让高校管理效率提升50%!

学校安全用电管理,还得是CET高校综合能源管理系统解决方案

某工业大学校园能耗监测管理平台应用

又到高校开学期,黑客组织已经瞄准全球各地学校诱骗数据

又到高校开学期,黑客组织已经瞄准全球各地学校诱骗数据

评论