在过去五年的大部分时间里,物联网(IoT)一直是网络和安全专业人员关注的重点。在工业物联网(IIoT)领域尤其如此。互连的工业设备并不是什么新鲜事物,但是大多数IT人员并不熟悉它们,因为它们已经由运营技术(OT)团队进行管理。但是,越来越多的企业领导者希望将OT和IT结合在一起,以便从合并的数据集中获得更好的见解。

虽然合并IT和OT并拥有IIoT拥有许多优势,但它对网络安全团队产生了深远的影响,因为它引入了一些新的安全威胁。每个连接的端点(如果遭到破坏)都会为其他系统创建后门。

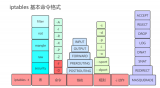

保护IIoT环境的一种方法是使用内部防火墙。这似乎是一个显而易见的选择,因为内部防火墙已成为保护几乎所有内容的事实上的标准。但是,在IIoT环境中,由于成本和复杂性,防火墙可能是最差的选择。

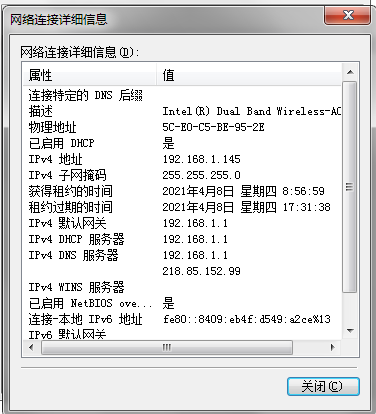

从历史上看,内部防火墙被部署在流量沿“南北”方向移动的地方,并会通过单个入口/出口点,例如核心交换机。而且,连接的设备都是由IT已知和管理的。借助IIoT,连接可以变得更加动态,流量可以“东西向”模式在设备之间流动,从而绕过防火墙的位置。这意味着安全团队需要在每个可能的IIoT连接点部署内部防火墙,然后跨数百个(可能是数千个)防火墙管理策略和配置,从而造成几乎无法控制的情况。

为了更好地了解此问题的严重性,我与专门研究IIoT安全解决方案的Tempered Networks总裁兼首席执行官Jeff Hussey进行了交谈,他向我介绍了该公司的一位使用内部防火墙的客户。在对所有内部防火墙需要去的地方进行了广泛的评估之后,该公司估计防火墙的总成本约为1亿美元。即使企业负担得起,运营方面也存在另一层挑战。

然后,Hussey向我介绍了一个医疗保健客户,该客户正在尝试使用防火墙规则,ACL,VLAN和VPN的组合来保护其环境,但是,正如他所说,“复杂性正在杀死它们”,因此无法获得任何东西这样做是因为运营开销。

我还与国际控制系统网络安全协会(CS2AI)的创始人兼董事长Derek Harp进行了交谈,后者在IIoT领域做了很多工作。他描述了当前的IIoT环境随着网络的不断发展和“开放性”的发展而变得越来越“多孔”,因为第三方需要从内部系统访问数据。抛弃威胁参与者的高级技能水平,不难发现,网络安全团队可以与传统网络安全抗衡不是一场战斗。

安全专业人员应该使用IIoT微分段,而不是使用内部防火墙。分段类似于VLAN和ACL的使用,但是环境隔离是在设备级别完成的,并通过规则而不是在网络层进行管理。使用VLAN和ACL,需要将所有设备(包括IIoT端点)分配给VLAN。如果端点移动,则需要重新配置网络以适应该问题。如果不是这样,则该设备将无法连接或与被破坏的坏事可能会发生的设备位于同一网络上。

几年前的Target违规事件就是一个很好的例子,零售商的HVAC系统遭到破坏,这为销售点(PoS)系统制造了后门。传统的安全性在高度静态的环境中非常有效,但是IIoT可以通过设备定期加入和离开网络来实现高度动态。

分段的好处是它是在软件中完成的,并且在设备连接层上运行,因此策略遵循端点。例如,可以创建一个规则,其中所有医疗设备都位于特定的段中,并且与其余连接的节点隔离。如果医疗设备移动了,则该策略将随之而来,并且无需重新配置。如果Target一直在使用IIoT微细分,并且HVAC和PoS系统位于不同的细分市场(从最佳实践的角度来看,应该是这些细分市场),那么可能发生的最坏情况是商店温度过高。

微分段已用于数据中心,以保护在虚拟机和容器之间流动的横向流量。网络安全团队现在应该考虑将该技术扩展到更广泛的网络,第一个用例是保护IIoT端点。这将使企业能够推进数字化转型计划,而不会给公司带来风险。

-

数据集

+关注

关注

4文章

1225浏览量

25640 -

工业物联网

+关注

关注

25文章

2453浏览量

66466 -

IIoT

+关注

关注

3文章

250浏览量

26906

发布评论请先 登录

树莓派防火墙完整指南:如何在局域网中配置 IPFire ?

Linux系统中iptables与firewalld防火墙的区别

完整教程:如何在树莓派上配置防火墙?

如何配置Linux防火墙和Web服务器

树莓派变身防火墙:借助VM搭建pfSense的完整指南!

Linux软件防火墙iptables详解

云服务器防火墙关闭会怎么样?

云防火墙和web应用防火墙详细介绍

云服务器防火墙设置方法

ubuntu防火墙规则之ufw

Juniper防火墙配置NAT映射的问题分析

物通博联工业智能网关实现防火墙配置及应用

保护IIoT环境的一种方法是使用内部防火墙

保护IIoT环境的一种方法是使用内部防火墙

评论