Commvault与GigaOm联合开展的一项全球调研发现弹性标记影响企业信心、就绪程度和恢复能力

混合云企业网络弹性和数据保护解决方案领先提供商Commvault(纳斯达克代码:CVLT)和研究机构GigaOm联合发布了《2024网络恢复就绪报告》。

这份全球调研颇具启发性,直指“面对网络攻击,企业如何才能提高自身弹性”这一基本问题,11个国家的1000名安全和IT领域相关人士接受了调研。

Commvault和GigaOm指出了5项关键能力,并将其称为“弹性标记”。当企业同时具备这5项关键能力时,就能够更快地从网络攻击中恢复,并减少数据泄露的发生。

这5个弹性标记由数据分析团队梳理调研结果后得出。这些调研结果覆盖了一系列话题,包括企业出现数据泄露的频率、部署(或未部署)的弹性技术、企业恢复数据和恢复正常运营的速度等。这5个弹性标记详情如下:

5个弹性标记

能够对风险(包括内部人员风险)进行早期预警的安全工具。

一个已知洁净的隐藏站点或备用系统。

一个用于存储不可变数据副本的隔离环境。

为事件响应定义操作手册、角色和流程。

显示网络恢复就绪度和风险的具体措施。

在对结果进行评估时,只有13%的企业可被划分为“网络成熟企业”。该调研有一些非常有趣的发现:

调研发现

恢复速度更快:网络成熟企业,即具备至少上述5个弹性标记中的4个的企业,与1个都不具备或者只具备1个标记的企业相比,恢复速度快41%。

数据泄露更少:总体而言,与具备标记少于4个的企业相比,网络成熟企业遭遇的数据泄露事件更少。

对网络就绪更有信心:54%的网络成熟企业对自身从数据泄露中恢复的能力完全有信心,而在就绪程度相对较低的企业中,这一比例只有33%。

频繁测试大有裨益:70%的网络成熟企业每季度测试其恢复计划,相比之下,1个成熟标记都不具备或只具备1个的企业每季度测试恢复计划的比例为43%。

GigaOm网络安全分析师Chris Ray表示:“此次研究的主要发现之一是企业要想真正提高网络就绪程度,就不能‘偷工减料’。我们看到,具备1个或2个弹性标记的企业与具备4个或5个弹性标记的企业在弹性方面存在显著差异。企业必须从多个层面考虑弹性,但目前受访者中这样做的只有不到85%。如果企业想要实现弹性,并在对抗不良行为者时占据上风,就需要迅速改变这种状况。”

Commvault产品组合营销副总裁Tim Zonca表示:“通过深入研究这些网络能力,我们发现关键实践正在成为一切网络就绪策略的根本,而网络恢复就绪测试就是其中之一。如果企业只关注灾难恢复测试,就会错失良机。由于网络威胁在不断变化,频繁的现代网络恢复测试实践至关重要,这样环境才不会被重复感染、企业才能实现稳健的恢复流程。”

研究方法

2024年4月,Commvault与GigaOm面向11个国家的1000名受访者首次开展了此项研究,以更好了解他们对于网络就绪的看法以及他们的企业在面对网络威胁时的就绪情况。受访者来自年收入至少1000万美元的企业,其中大多数企业的年收入在5亿美元以上。35%的受访者为董事会级别或C级高管,48%为高级管理人员,其余17%为中级或初级管理人员。此次调研所涉及的11个国家为澳大利亚、加拿大、法国、德国、意大利、日本、荷兰、西班牙、瑞典、英国和美国。

-

IT

+关注

关注

2文章

893浏览量

64550 -

网络攻击

+关注

关注

0文章

331浏览量

23894 -

数据保护

+关注

关注

1文章

119浏览量

13766

原文标题:Commvault调研:助力企业更快从网络攻击中恢复的五个弹性标记

文章出处:【微信号:Commvault,微信公众号:Commvault】欢迎添加关注!文章转载请注明出处。

发布评论请先 登录

蔚来荣获五项国际权威大奖

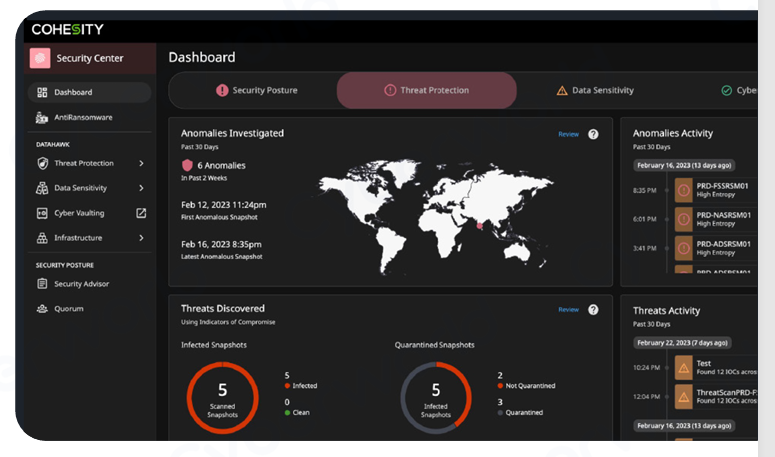

Cohesity DataHawk 加强网络响应和快速恢复干净的数据

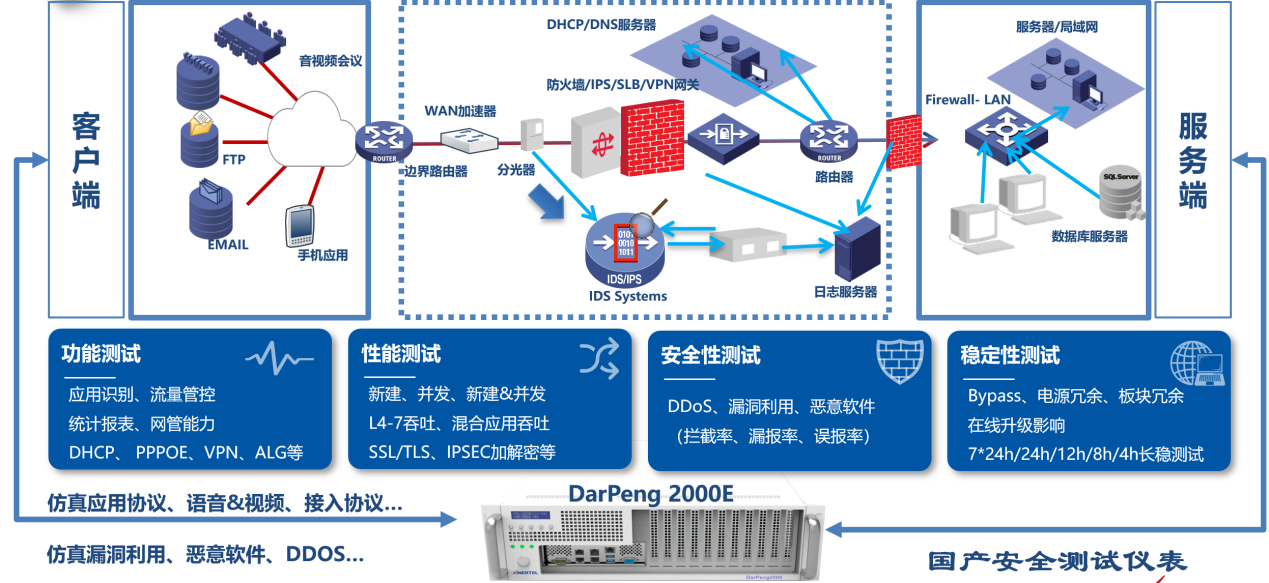

戴尔科技如何助力企业网络安全

华为荣获GTI Awards 2025五项大奖

喜报!经纬恒润五项产品荣获国家级认证

喜报!经纬恒润五项产品荣获国家级认证

DeepSeek?遭受?DDoS?攻击敲响警钟,企业如何筑起网络安全防线?

网络恢复比灾难恢复更加复杂

网络攻击中常见的掩盖真实IP的攻击方式

浪潮信息AS13000G7荣获MLPerf? AI存储基准测试五项性能全球第一

帮助企业更快地从网络攻击中恢复的五项关键能力

帮助企业更快地从网络攻击中恢复的五项关键能力

评论