进入2023年,数据安全问题已经变得日益重要,近年来,网络安全事件频发,从大规模数据泄露到网络钓鱼攻击,一个个威胁警醒着我们数据安全防御的重要性。这一背景下,虹科DataLocker 脱颖而出,为各行各业提供先进的加密和远程管理功能,在此基础上,让我们深入探讨实现数据安全防御的6个关键策略。

01

普通用户:数据安全防御的前线

普通用户在数据安全防御上扮演着至关重要的角色,一个普遍的误解是,数据安全防御是技术专业人员的专利。但是,据 IBM 的一份报告,95% 的网络安全漏洞都是人为失误造成的。这个数字非常引人注目,它强调了一个关键点:虽然技术提供了工具和手段,但人为因素同样可以成为网络防御的强大后盾或潜在的薄弱环节。作为数据安全防御的前线,普通用户应该了解并采取一些简单的安全措施来保护自己的设备和数据,这将有助于减少数据安全漏洞的风险,从而增强整个网络环境的稳定性。

02

DataLocker脱颖而出的原因

全面的数据安全: DataLocker的加密USB 闪存盘和硬盘不仅是存储设备,还是数字保险库。这些设备配备了军用级 AES 256 位加密技术,可将您的数据转化为无法读取的代码,确保信息即使落入不法分子之手也能得到保护。在数据泄露可能导致重大财务和声誉损失的时代,DataLocker 的加密方式让您高枕无忧。

SafeConsole: DataLocker的成就之一是SafeConsole,这是一个允许远程管理加密设备的平台。想象一下,你可以远距离监督、控制甚至移除设备。这一功能对于处理敏感客户数据或知识产权的企业来说尤为重要。如果设备丢失或被盗,远程管理的能力可以最大限度地降低潜在的数据风险。

互操作性和可扩展性: DataLocker的数据加密解决方案专为扩展而设计。无论您是为小型团队还是跨国员工保护数据,他们的产品套件都能灵活地满足各种需求。DataLocker 的技术可与目前市场上的许多加密硬件和软件解决方案无缝集成。

行业领导者的信任: 对数据安全防御的信任不仅是给予的,更是赢得的。财富 100 强企业中有三分之二使用 DataLocker 的产品,这不仅仅是一个统计数字,而是其可靠性、有效性和行业领先能力的证明。

03

最新数据加密应用案例

远程工作环境

远程工作的趋势没有减弱的迹象。随着员工从不同地点访问公司数据,确保数据在传输和静止时都保持加密至关重要。DataLocker 的加密存储解决方案和 SafeConsole 的管理功能为企业提供了在分散工作环境中保护数据安全的强大策略。

医疗保健和患者数据

在医疗保健等行业,敏感的患者数据经常被传输和存储,DataLocker 的加密功能至关重要。它能确保个人健康信息的机密性,最大限度地降低可能损害患者和医疗保健提供商声誉的违规风险。

教育与研究

随着数字化学习的扩展,教育机构需要处理大量的学生数据、研究成果和知识产权。保护这些信息至关重要,DataLocker 提供的工具可确保教育数据的安全,只有获得适当授权的人才能访问这些数据。

04

数据安全防御的6个关键策略

在此基础上,让我们深入探讨如何实现更有效的数据安全防御,以下是需要关注的6个关键策略:

强化数据加密管理

虽然我们已经提到过这一点,但仍需重复。随着网络威胁的日益复杂,拥有像 DataLocker 这样值得信赖的合作伙伴,可以确保您的数据始终坚不可摧。通过将硬件加密与远程管理功能相结合,DataLocker 提供了一种难以超越的双管齐下的数据安全防御策略。

警惕网络钓鱼

网络钓鱼仍然是网络犯罪分子的首选方法。即使到了 2023 年,伪装成合法实体的古老手段依然存在。务必要防范和警惕网络钓鱼:

- 不断仔细检查电子邮件是否异常

- 避免点击可疑链接

- 了解最新的网络钓鱼策略和趋势

关注密码管理

密码泄露仍然是一项重大挑战。独特、冗长、复杂的密码是您的第一道防线。采用密码管理器可简化这一过程,提供安全存储和轻松调用。有了 DataLocker 的加密存储解决方案,您的密码库又多了一层安全保障。

启用多因素身份验证 (MFA)

统计数据不言自明,多因素身份验证在防止未经授权的访问方面有着近乎完美的记录,因此在所有数字账户中启用多因素身份验证是毋庸置疑的。这是一个简单的步骤,却能带来巨大的保护效益。

自动更新:你的无声守护者

软件漏洞不可避免,但您可以采取措施来降低漏洞被利用的风险。及时更新软件和操作系统是降低安全风险的关键步骤。启用自动更新可以确保您的系统始终能够抵御已知威胁,同时减少需要手动操作的步骤。自动化的更新流程可以降低因人为疏忽而导致的安全漏洞风险。

与安全专家合作

在这个普遍联系的世界里,合作至关重要。当面临数据安全挑战或疑问时,与安全专家合作可以为您提供宝贵的支持和指导。我们凭借专业知识和经验可以帮助您解决复杂的数据安全问题,并为您提供相应的解决方案和工具,以确保数据安全。

时至 2023 年,数字环境变得更加复杂,凸显了对强大的数据安全解决方案的需求。这一背景下,虹科DataLocker 脱颖而出,为各行各业提供先进的加密和远程管理功能。我们的产品可确保企业和个人安全高效地应对数字挑战。

-

设备

+关注

关注

2文章

4679浏览量

71908 -

网络安全

+关注

关注

11文章

3354浏览量

61619 -

数据安全

+关注

关注

2文章

730浏览量

30491

发布评论请先 登录

IBM调研报告:13%的企业曾遭遇AI模型或AI应用的安全漏洞 绝大多数缺乏完善的访问控制管理

MySQL数据备份与恢复策略

中国联通携手华为完成全球首个AI集群路由器APT安全防御试点

3000W激光反制无人机系统 - 全天候守护重点区域安全防线

如何确保云服务器上的DeepSeek-R1模型安全?

深度防御策略:构建USB安全防线的五大核心层次

艾体宝干货 深度防御策略:构建USB安全防线的五大核心层次

DHCP在企业网的部署及安全防范

华纳云企业建立全面的网络安全策略的流程

Meta因数据泄露被爱尔兰监管机构重罚2.51亿欧元

最有效的云服务器网络安全防护措施

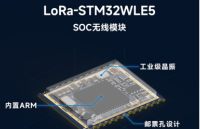

浅谈SOC片上系统LoRa-STM32WLE5数据安全防御机制

担心数据泄露?2023 年数据安全防御的 6 个关键策略

担心数据泄露?2023 年数据安全防御的 6 个关键策略

评论